关闭445端口的最简方法(保护网络安全的必要措施)

- 综合常识

- 2024-06-08

- 79

随着互联网的发展和普及,网络安全问题日益凸显。端口是网络通信中不可或缺的一部分,但某些端口的开放可能会带来潜在的风险。本文将介绍关闭445端口的最简方法,以帮助用户保护自己的网络安全。

1.了解445端口的功能与风险

2.检测网络中的开放445端口

3.关闭445端口的系统配置方法

4.使用防火墙屏蔽445端口的流量

5.安装安全补丁以修复445端口漏洞

6.定期更新操作系统和防病毒软件

7.使用VPN加密网络传输数据

8.配置网络设备以阻止对445端口的访问

9.定期备份重要数据以应对潜在威胁

10.避免点击未知链接和下载可疑文件

11.加强对员工网络安全意识的培训

12.监控网络流量以及时发现异常行为

13.使用强密码并定期更改密码

14.禁用不必要的服务和功能

15.建立网络安全响应计划以应对紧急事件

1.了解445端口的功能与风险

445端口是Windows操作系统中的文件共享端口,用于在局域网内共享文件和打印机。然而,由于其开放性,黑客可利用此端口进行未经授权的访问和攻击。

2.检测网络中的开放445端口

可使用网络扫描工具如Nmap来检测网络中的开放445端口,确保及时发现潜在的安全漏洞。

3.关闭445端口的系统配置方法

用户可通过修改Windows操作系统的注册表项,禁用445端口的开放。具体方法为打开注册表编辑器,找到HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters路径,将该路径下的SMB1键值设为0。

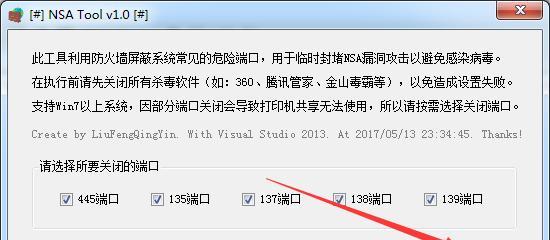

4.使用防火墙屏蔽445端口的流量

在防火墙设置中,添加规则以禁止所有外部流量通过445端口访问内部网络,有效地阻止了来自外部的攻击。

5.安装安全补丁以修复445端口漏洞

Windows系统定期发布安全补丁,用户应确保及时更新操作系统,以修复可能导致445端口漏洞的安全漏洞。

6.定期更新操作系统和防病毒软件

随着技术的不断发展,黑客攻击手段也在不断进化,定期更新操作系统和防病毒软件可以及时应对新型威胁。

7.使用VPN加密网络传输数据

使用虚拟私人网络(VPN)可加密网络传输数据,确保数据在传输过程中不会被黑客窃取或篡改。

8.配置网络设备以阻止对445端口的访问

路由器和防火墙等网络设备可以通过配置规则,限制或阻止对445端口的访问,提高网络的安全性。

9.定期备份重要数据以应对潜在威胁

定期备份重要数据是预防数据丢失和勒索软件攻击的有效措施,确保即使发生安全事故,用户也能迅速恢复数据。

10.避免点击未知链接和下载可疑文件

避免点击未知来源的链接和下载可疑的文件,以防止恶意软件通过445端口进入系统。

11.加强对员工网络安全意识的培训

员工是企业网络安全的第一道防线,加强对员工的网络安全培训,提高他们的网络安全意识和警惕性。

12.监控网络流量以及时发现异常行为

部署网络流量监控系统,及时发现和识别异常流量,以便采取相应的安全措施。

13.使用强密码并定期更改密码

使用强密码,包括字母、数字和特殊字符的组合,并定期更改密码,以提高账户和系统的安全性。

14.禁用不必要的服务和功能

禁用不必要的服务和功能,可以减少系统暴露在外部攻击的风险,包括关闭445端口相关的服务。

15.建立网络安全响应计划以应对紧急事件

建立完善的网络安全响应计划,包括灾难恢复和事件响应等方面,能够在紧急事件发生时迅速应对并降低损失。

关闭445端口是保护网络安全的重要措施之一。通过了解端口功能与风险,采取系统配置、防火墙设置、安装补丁和加强员工意识等措施,可以有效降低潜在的安全威胁,维护网络的安全和稳定。在网络安全领域中,不断学习和保持警惕是保护自身和企业网络安全的关键。

关闭445端口的最简单方法

随着互联网的普及和发展,网络安全问题日益突出。开放的445端口被黑客利用的风险逐渐增加。本文将介绍关闭445端口的最简单方法,以保护网络安全,提升系统稳定性。

一、了解445端口的功能与风险

1.1445端口的作用及其常见使用场景

1.2445端口存在的安全风险和潜在威胁

二、使用防火墙关闭445端口

2.1了解防火墙及其作用

2.2配置防火墙规则关闭445端口的步骤和注意事项

三、禁用相关服务来关闭445端口

3.1识别与445端口相关的服务

3.2停止相关服务并禁用它们的自启动

四、通过路由器配置关闭445端口

4.1理解路由器的基本原理和功能

4.2在路由器上进行配置,阻止对内部网络的访问

五、使用安全软件工具关闭445端口

5.1介绍常用的安全软件工具

5.2使用安全软件工具关闭445端口的步骤和注意事项

六、定期更新操作系统和补丁

6.1操作系统和补丁的重要性

6.2定期更新操作系统和补丁以防止445端口的漏洞利用

七、限制网络访问权限

7.1网络访问权限的定义和实施方式

7.2通过网络访问控制列表(ACL)限制对445端口的访问

八、加强网络设备的安全防护

8.1更新路由器和交换机的固件版本

8.2配置网络设备的安全设置,限制对445端口的访问

九、设立网络入侵检测系统(IDS)

9.1网络入侵检测系统的作用和原理

9.2部署IDS来监控和预防对445端口的入侵

十、加强密码安全管理

10.1密码安全的重要性及常见问题

10.2制定密码安全策略,提高系统对445端口的保护

十一、加强员工安全意识教育

11.1员工安全意识教育的目的和方法

11.2提升员工对445端口安全风险的认识和应对能力

十二、定期进行安全审计和漏洞扫描

12.1安全审计和漏洞扫描的定义和流程

12.2通过定期的安全审计和漏洞扫描检测445端口的安全性

十三、建立安全响应机制

13.1安全响应机制的目的和重要性

13.2建立响应机制,及时处理与445端口相关的安全事件

十四、持续监控网络流量

14.1网络流量监控的作用和方法

14.2持续监控网络流量,发现并阻止对445端口的异常访问

十五、关闭445端口的最简单方法

通过使用防火墙、禁用相关服务、路由器配置、安全软件工具等多种方法,可以简单有效地关闭445端口,提升网络安全和系统稳定性。定期更新操作系统和补丁,加强网络设备的安全防护,加强员工安全意识教育等措施也是保护445端口的重要手段。只有综合运用这些方法,才能有效地关闭445端口,并提供一个更安全、更稳定的网络环境。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。